str = str.replaceAll("(?i)<script[^>]*>[\\w|\\t|\\r|\\W]*</script>" , "");

str = str.replaceAll("(?i)<head[^>]*>[\\w|\\t|\\r|\\W]*</head>" , "");

str = str.replaceAll("<", "<");

str = str.replaceAll(">", ">");

str = str.replaceAll("'", "\"");

str = str.replaceAll("\"", """);

'소프트웨어 > Java' 카테고리의 다른 글

| String, StringBuffer, StringBuilder 비교 (0) | 2013.09.25 |

|---|---|

| MD5, SHA-256 코드 (0) | 2013.09.11 |

| Socket으로 이메일 전송(smtp) (0) | 2013.08.13 |

| Base64,SSL,암호화알고리즘,LDAP,PKI,X.509 (0) | 2013.08.07 |

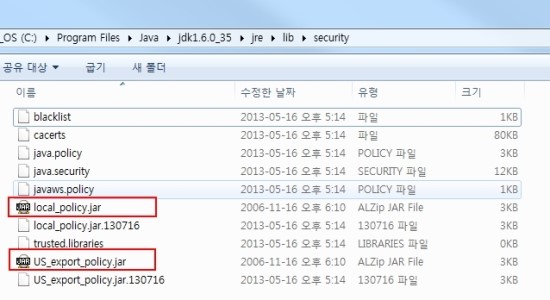

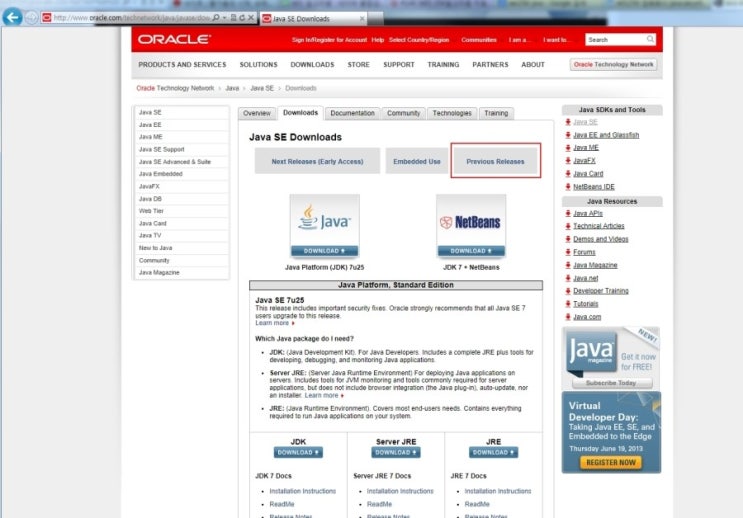

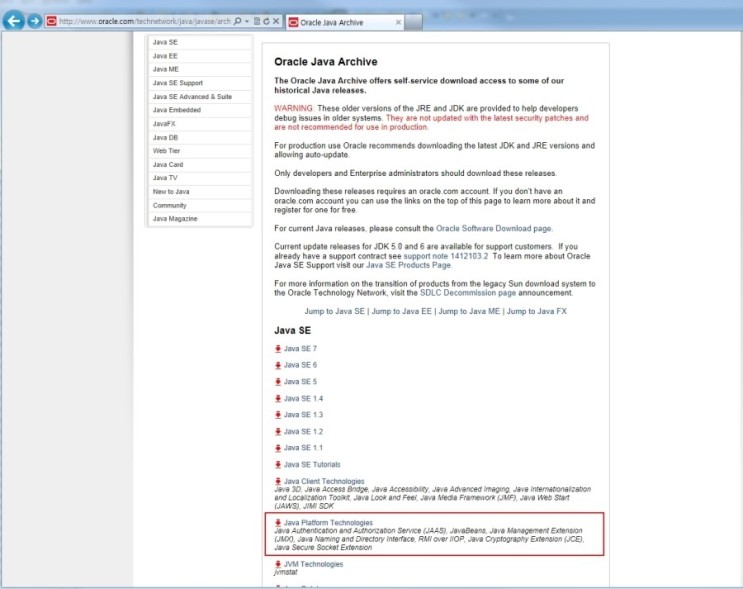

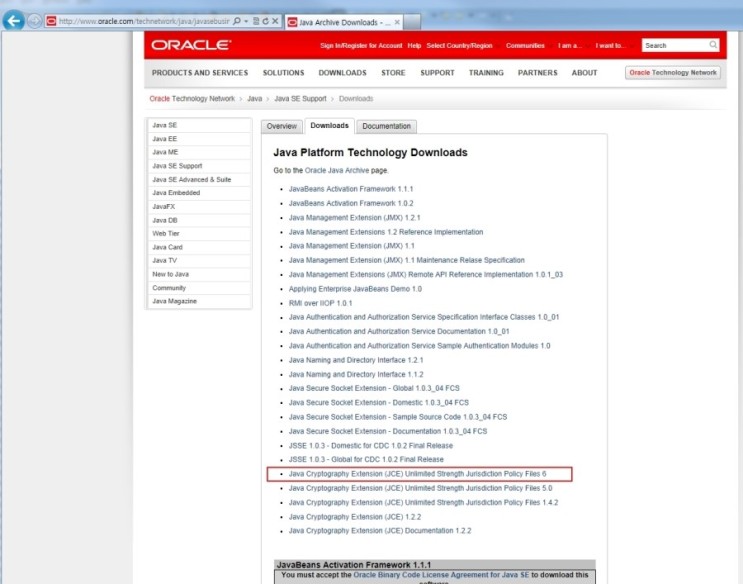

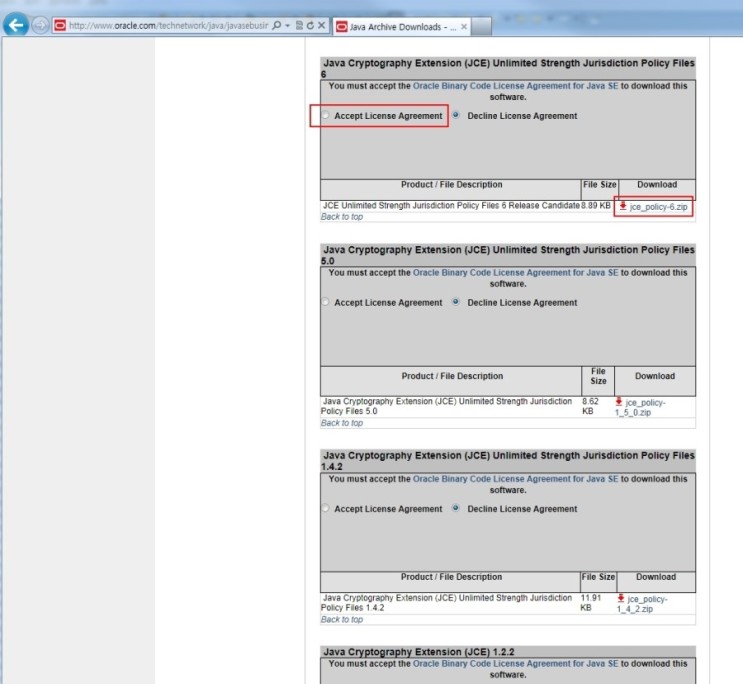

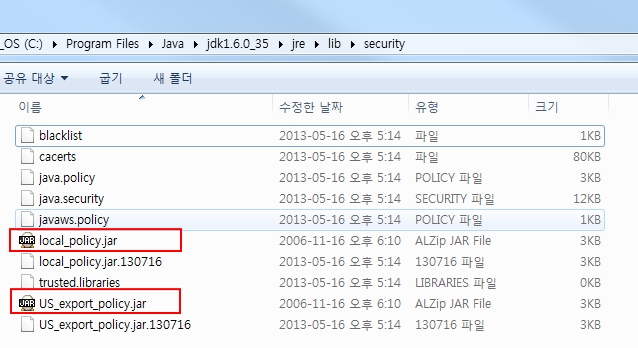

| AES256 암호화 오류 java.security.InvalidKeyException: Illegal key size (0) | 2013.08.03 |